VMware advierte sobre ataques ultrafalsos y extorsión cibernética

De acuerdo con resultados del informe de VMware, el 65 % de los encargados de la defensa afirman que los ciberataques han aumentado desde que Rusia invadió Ucrania. El informe también describe las amenazas emergentes como los ultrafalsos, los ataques a las API y los ataques de los ciberdelincuentes a los encargados de responder a los incidentes.

En el evento Black Hat USA 2022, VMware presentó la octava versión de su informe anual Global Incident Response Threat Report (Informe global de amenazas a la respuesta a incidentes), que trata detalladamente los desafíos que los equipos de seguridad deben enfrentar en medio de las interrupciones por la pandemia, el agotamiento y los ciberataques con motivaciones geopolíticas. De acuerdo con resultados del informe, el 65 % de los encargados de la defensa afirman que los ciberataques han aumentado desde que Rusia invadió Ucrania. El informe también describe las amenazas emergentes como los ultrafalsos, los ataques a las API y los ataques de los ciberdelincuentes a los encargados de responder a los incidentes.

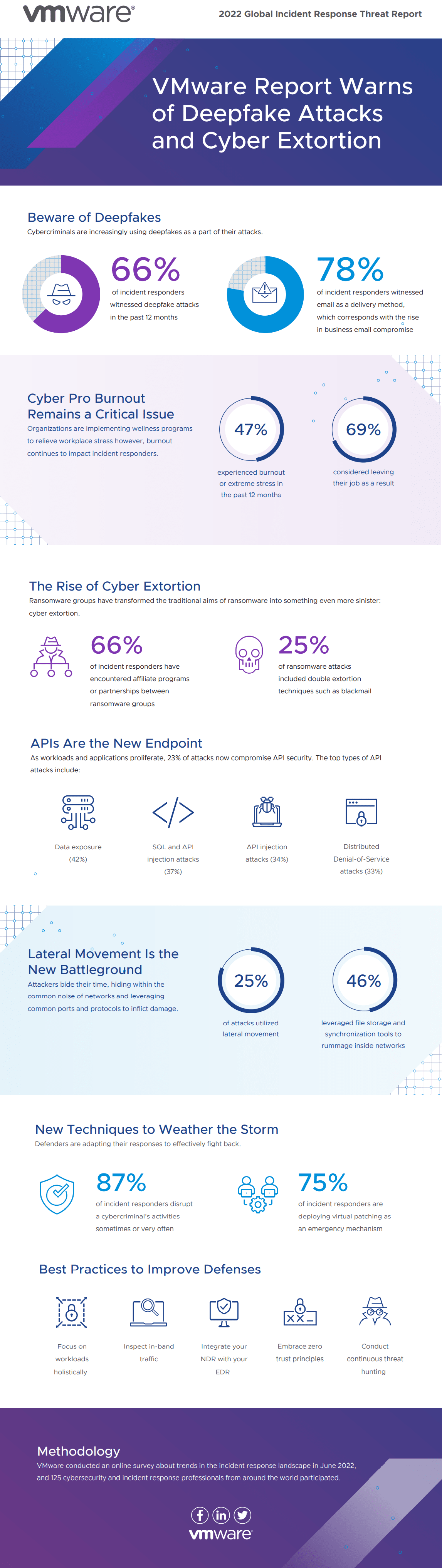

«Hoy en día, los ciberdelincuentes incorporan ultrafalsos en sus métodos de ataque para evadir controles de seguridad», afirmó Rick McElroy, jefe de la estrategia de ciberseguridad en VMware. «Dos de cada tres encuestados en nuestro informe detectaron ultrafalsos maliciosos que se usaron como parte de un ataque (un 13 % más con respecto al año pasado), en los que el correo electrónico era el método principal de entrega. Los ciberdelincuentes ya no utilizan videos y audios artificiales simplemente para influenciar operaciones o para distribuir campañas de desinformación. Su nueva meta es utilizar la tecnología ultrafalsa para poner en riesgo a las organizaciones y acceder a su entorno».

El informe incluye otros hallazgos clave como los siguientes:

- El agotamiento de los profesionales cibernéticos todavía es un problema crítico. El 47 % de los encargados de responder a los incidentes afirman haber experimentado agotamiento o estrés extremo en los últimos 12 meses, un poco menos que el 51 % del año pasado. De este grupo, un 69 % (en comparación con el 65 % en el 2021) de los encuestados han considerado dejar sus trabajos como resultado. Sin embargo, las organizaciones están trabajando para combatir esta situación, y más de dos tercios de los encuestados afirmaron que sus lugares de trabajo han implementado programas de bienestar para tratar el agotamiento.

- Los atacantes que usan ransomware incorporan estrategias de extorsión cibernética. La predominancia de los ataques de ransomware, muchas veces respaldados por colaboraciones de grupos de delitos cibernéticos en la web oscura, está lejos de terminar. El 57 % de los encuestados han sido víctimas de estos ataques en los últimos 12 meses, y dos tercios (66 %) han detectado programas de afiliados o alianzas entre grupos de ransomware ya que los carteles cibernéticos prominentes continúan extorsionando organizaciones a través de técnicas de doble extorsión, subastas de datos y chantaje.

- Las API son la nueva terminal y representan la próxima frontera para los atacantes. Mientras las cargas de trabajo y las aplicaciones proliferan, ahora el 23 % de los ataques comprometen la seguridad de las API. Los principales tipos de ataques a las API incluyen la exposición de información (que afectó al 42 % de los encuestados el año pasado), ataques de inyección a SQL y API (el 37 % y el 34 % respectivamente) y ataques de denegación de servicio distribuidos (el 33 %).

- El movimiento lateral es el nuevo campo de batalla. Se detectaron movimientos laterales en el 25 % de los ataques, en lo que los ciberdelincuentes hicieron uso de todo tipo de datos para hurgar dentro de las redes internas, desde hosts con script (el 49 %) y almacenamiento de archivos (el 46 %), hasta PowerShell (el 45 %), plataformas de comunicación empresarial (el 41 %) y .NET (el 39 %). En un análisis de telemetría dentro de VMware Contexa, una nube de inteligencia de detección de amenazas de alta fidelidad que está incluida en productos de seguridad de VMware, se descubrió que en abril y mayo de 2022, casi la mitad de las intrusiones contenían un evento de movimiento lateral.

«Con el fin de defenderse contra la ampliación de la superficie de ataque, los equipos de seguridad necesitan un nivel adecuado de visibilidad en las cargas de trabajo, los dispositivos, los usuarios y las redes para detectar, proteger y responder frente a amenazas cibernéticas», dijo Chad Skipper, tecnólogo de seguridad global en VMware. «Cuando los equipos de seguridad toman decisiones en base a datos incompletos o erróneos, su habilidad para implementar una estrategia de seguridad detallada se ve inhibida, mientras que sus esfuerzos para detectar y detener los ataques de movimiento lateral están obstaculizados debido al limitado contexto de sus sistemas».

A pesar del panorama turbulento y el aumento de las amenazas que se detallan en el informe, los encargados de responder a los incidentes están contraatacando, con un 87 % que asegura que son capaces de interrumpir las actividades de los ciberdelincuentes en ocasiones (el 50 %) o muy a menudo (el 37 %). También utilizan nuevas técnicas para lograrlo. Tres cuartas partes de los encuestados (el 75 %) dicen que están implementando la aplicación de parches virtual como mecanismo de emergencia. En cualquier caso, mientras más visibilidad tengan los encargados de la defensa en las superficies de ataque crecientes de hoy en día, mejor equipados estarán para superar las dificultades.

Para obtener más información sobre el cambiante panorama de amenazas, como también orientación práctica y recomendaciones para los encargados de responder a los incidentes y los equipos de seguridad, descargue el informe completo aquí.